Adım 1: Office Dağıtım Aracı’nı (ODT) Hazırlayın

Bu adım tüm sürümler için aynıdır.

- İndirin: Microsoft’un resmi sitesinden Office Deployment Tool‘u indirin.

- Klasör Oluşturun:

C:\OfficeKurulumadında bir klasör oluşturun. - Dosyaları Çıkarın: İndirdiğiniz

.exedosyasını çalıştırın ve dosyalarıC:\OfficeKurulumklasörünün içine çıkarın. - Bu klasörde

setup.exeve sizinconfiguration-Office365-x64.xmldosyanız (veya oluşturduğunuz dosya) olmalıdır.

Adım 2: configuration-Office365-x64.xml Dosyasını Düzenleyin

Bu en önemli adımdır. Hangi sürümü kurmak istiyorsanız, o sürüme ait kodu configuration-Office365-x64.xml dosyanızın içine (Not Defteri ile açarak) yapıştırın.

Önemli: PIDKEY="XXXXX..." yazan yere kuracağınız sürüme ait kendi 25 haneli ürün anahtarınızı girmelisiniz.

📦 Sürüm 1: Office LTSC Professional Plus 2021 için XML Kodu

XML

<Configuration>

<Add OfficeClientEdition="64" Channel="PerpetualVL2021">

<Product ID="ProPlus2021Volume" PIDKEY="XXXXX-XXXXX-XXXXX-XXXXX-XXXXX">

<Language ID="tr-tr" />

</Product>

</Add>

<RemoveMSI />

<Display Level="Full" AcceptEULA="TRUE" />

<Property Name="AUTOACTIVATE" Value="1" />

</Configuration>

📦 Sürüm 2: Office Professional Plus 2019 için XML Kodu

(LTSC 2021’den farkı Channel="PerpetualVL2019" ve Product ID="ProPlus2019Volume" olmasıdır.)

XML

<Configuration>

<Add OfficeClientEdition="64" Channel="PerpetualVL2019">

<Product ID="ProPlus2019Volume" PIDKEY="XXXXX-XXXXX-XXXXX-XXXXX-XXXXX">

<Language ID="tr-tr" />

</Product>

</Add>

<RemoveMSI />

<Display Level="Full" AcceptEULA="TRUE" />

<Property Name="AUTOACTIVATE" Value="1" />

</Configuration>

📦 Sürüm 3: Office Professional Plus 2016 için XML Kodu

(Farkı Channel="PerpetualVL2016" ve Product ID="ProPlus2016Volume" olmasıdır.)

XML

<Configuration>

<Add OfficeClientEdition="64" Channel="PerpetualVL2016">

<Product ID="ProPlus2016Volume" PIDKEY="XXXXX-XXXXX-XXXXX-XXXXX-XXXXX">

<Language ID="tr-tr" />

</Product>

</Add>

<RemoveMSI />

<Display Level="Full" AcceptEULA="TRUE" />

<Property Name="AUTOACTIVATE" Value="1" />

</Configuration>

Adım 3: Kurulum Dosyalarını İndirin (Tümü için Aynı Komut)

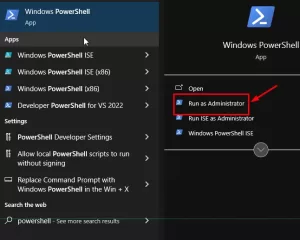

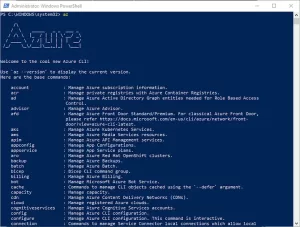

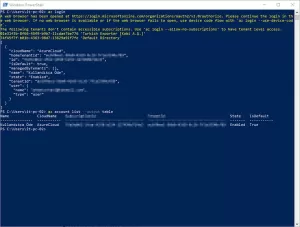

- Komut İstemi’ni (CMD) Yönetici Olarak Açın.

- Oluşturduğunuz klasöre gidin:

cd C:\OfficeKurulum - İndirmeyi başlatmak için (XML dosyanızın adını kullanarak) şu komutu girin:

setup.exe /download configuration-Office365-x64.xml - İşlem bittiğinde komut satırı hazır hale gelene kadar bekleyin (5-15 dk sürebilir).

Adım 4: Office’i Yükleyin (Tümü için Aynı Komut)

- Dosyalar indikten sonra, Yönetici Komut İstemi penceresinde şu komutu girin:

setup.exe /configure configuration-Office365-x64.xml

Özetle

C:\OfficeKurulumklasörünesetup.exe‘yi atın.configuration-Office365-x64.xmldosyanızı oluşturun.- Hangi sürümü istiyorsanız (2016, 2019 veya 2021), yukarıdaki ilgili XML kodunu bu dosyanın içine yapıştırın.

- Ürün anahtarınızı (

PIDKEY) dosyaya ekleyin ve kaydedin. - Adım 3 (

/download) ve Adım 4 (/configure) komutlarını çalıştırın.

Bu yöntemle, XML dosyanız neyi belirtiyorsa o sürüm kurulacaktır.